Page 9 - TNR-V01N1

P. 9

leaking banking customer data, crippling hospitals and Aujourd’hui, les cybercrimes ouvertement rapportés dans

more. The damage is real, it is visible, it is far-reaching and les nouvelles ne sont plus des événements inhabituels. Ce

it affects people’s lives. This is not a “victimless crime”. qui a changé, c’est que de telles attaques ont tendance

à affecter un plus grand nombre de personnes, bloquant

Part 1: Cyberattack Stakeholders & Responses les passagers de lignes aériennes dans les aéroports,

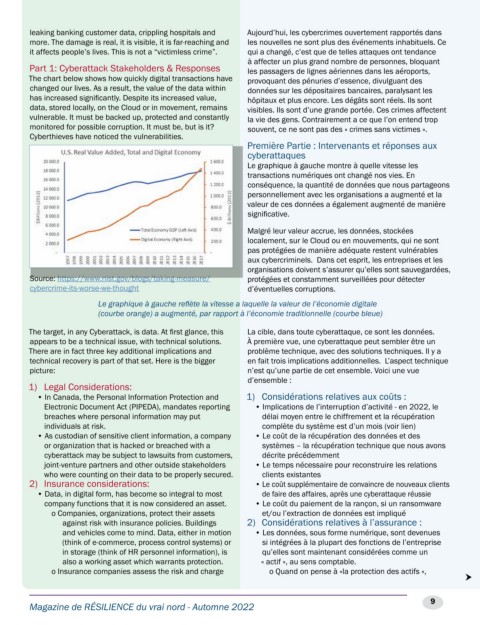

The chart below shows how quickly digital transactions have provoquant des pénuries d’essence, divulguant des

changed our lives. As a result, the value of the data within données sur les dépositaires bancaires, paralysant les

has increased significantly. Despite its increased value, hôpitaux et plus encore. Les dégâts sont réels. Ils sont

data, stored locally, on the Cloud or in movement, remains visibles. Ils sont d’une grande portée. Ces crimes affectent

vulnerable. It must be backed up, protected and constantly la vie des gens. Contrairement a ce que l’on entend trop

monitored for possible corruption. It must be, but is it? souvent, ce ne sont pas des « crimes sans victimes ».

Cyberthieves have noticed the vulnerabilities.

Première Partie : Intervenants et réponses aux

cyberattaques

Le graphique à gauche montre à quelle vitesse les

transactions numériques ont changé nos vies. En

conséquence, la quantité de données que nous partageons

personnellement avec les organisations a augmenté et la

valeur de ces données a également augmenté de manière

significative.

Malgré leur valeur accrue, les données, stockées

localement, sur le Cloud ou en mouvements, qui ne sont

pas protégées de manière adéquate restent vulnérables

aux cybercriminels. Dans cet esprit, les entreprises et les

organisations doivent s’assurer qu’elles sont sauvegardées,

Source: https://www.nist.gov/blogs/taking-measure/ protégées et constamment surveillées pour détecter

cybercrime-its-worse-we-thought d’éventuelles corruptions.

Le graphique à gauche reflète la vitesse a laquelle la valeur de l’économie digitale

(courbe orange) a augmenté, par rapport à l’économie traditionnelle (courbe bleue)

The target, in any Cyberattack, is data. At first glance, this La cible, dans toute cyberattaque, ce sont les données.

appears to be a technical issue, with technical solutions. À première vue, une cyberattaque peut sembler être un

There are in fact three key additional implications and problème technique, avec des solutions techniques. Il y a

technical recovery is part of that set. Here is the bigger en fait trois implications additionnelles. L’aspect technique

picture: n’est qu’une partie de cet ensemble. Voici une vue

d’ensemble :

1) Legal Considerations:

• In Canada, the Personal Information Protection and 1) Considérations relatives aux coûts :

Electronic Document Act (PIPEDA), mandates reporting • Implications de l’interruption d’activité - en 2022, le

breaches where personal information may put délai moyen entre le chiffrement et la récupération

individuals at risk. complète du système est d’un mois (voir lien)

• As custodian of sensitive client information, a company • Le coût de la récupération des données et des

or organization that is hacked or breached with a systèmes – la récupération technique que nous avons

cyberattack may be subject to lawsuits from customers, décrite précédemment

joint-venture partners and other outside stakeholders • Le temps nécessaire pour reconstruire les relations

who were counting on their data to be properly secured. clients existantes

2) Insurance considerations: • Le coût supplémentaire de convaincre de nouveaux clients

• Data, in digital form, has become so integral to most de faire des affaires, après une cyberattaque réussie

company functions that it is now considered an asset. • Le coût du paiement de la rançon, si un ransomware

o Companies, organizations, protect their assets et/ou l’extraction de données est impliqué

against risk with insurance policies. Buildings 2) Considérations relatives à l’assurance :

and vehicles come to mind. Data, either in motion • Les données, sous forme numérique, sont devenues

(think of e-commerce, process control systems) or si intégrées à la plupart des fonctions de l’entreprise

in storage (think of HR personnel information), is qu’elles sont maintenant considérées comme un

also a working asset which warrants protection. « actif », au sens comptable.

o Insurance companies assess the risk and charge o Quand on pense à «la protection des actifs »,

9

Magazine de RÉSILIENCE du vrai nord - Automne 2022